หลักการและเหตุผล

ในปัจจุบันการบริหารความเสี่ยงด้านความมั่นคงปลอดภัยสารสนเทศอ้างอิงจากมาตรฐานการบริหารจัดการความเสี่ยงด้านความมั่นคงปลอดภัยสารสนเทศ ISO/IEC 27005:2018 Information technology — Security techniques — Information security risk management ขั้นตอนการประเมินความเสี่ยง (Risk Assessment) จำเป็นต้องศึกษาบริบทขององค์กร (Context Establishment) เสียก่อน โดยการทำความเข้าใจองค์กรและบริบทขององค์กร ตลอดจนการทำความเข้าใจความต้องการและความคาดหวังผู้มีส่วนได้เสีย

หากเป็นมุมมองการบริหารความเสี่ยงด้านการรักษาความมั่นคงปลอดภัยสารสนเทศจะเน้นไปที่การบริหารความเสี่ยงเพื่อดำรงรักษาไว้ซึ่งหลักการในการบริหารความมั่นคงปลอดภัยสารสนเทศได้แก่การธำรงไว้ซึ่งความลับ (Confidentiality) ความถูกต้องครบถ้วน (Integrity) และสภาพพร้อมใช้งาน (Availability) ซึ่งมีความแตกต่างเกี่ยวเนื่องกับมุมมองด้านการบริหารความเสี่ยงในการคุ้มครองข้อมูลส่วนบุคคลซึ่งเป็นการบริหารความเสี่ยงเพื่อให้สอดคล้องกับหลักการคุ้มครองข้อมูลส่วนบุคคล อ้างอิงจากองค์การเพื่อความร่วมมือและการพัฒนาทางเศรษฐกิจ (OECD) ได้แก่การจัดเก็บรวบรวมข้อมูลส่วนบุคคลอย่างจำกัด (Collection Limitation) คุณภาพของข้อมูลส่วนบุคคล (Data Quality) การระบุวัตถุประสงค์ในการประมวลผลข้อมูลส่วนบุคคล (Purpose specification) การใช้ข้อมูลส่วนบุคคลอย่างจำกัด (Use Limitation) การมีมาตรการในการรักษาความมั่นคงปลอดภัย (Security Safeguard) การเปิดเผย (Openness) การมีส่วนร่วมของบุคคล (Individual Participation) และความรับผิดชอบ (Accountability) โดยขอบเขต (scope)

ในการบริหารความเสี่ยงควรครอบคลุมข้อมูลส่วนบุคคลในส่วนของการทำและการจัดเก็บบันทึกรายการประมวลผลข้อมูล (Record of Processing Activities) เนื่องจากผู้ควบคุมข้อมูลส่วนบุคคล (Data Controller) และผู้ประมวลผลข้อมูลส่วนบุคคล (Data Processor) มีหน้าที่ในการป้องกันข้อมูลส่วนบุคคลไม่ให้รั่วไหว จนทำให้เกิดการเปิดเผยข้อมูลของเจ้าของข้อมูลโดยไม่ได้รับอนุญาตและไม่ได้รับการยินยอมจากเจ้าของข้อมูลส่วนบุคคล (Data Subject)

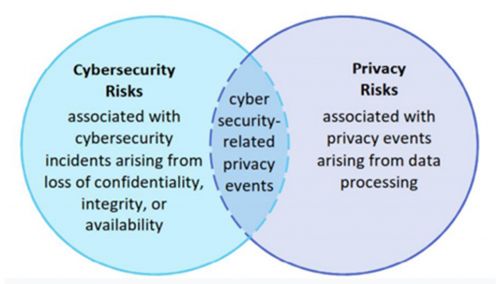

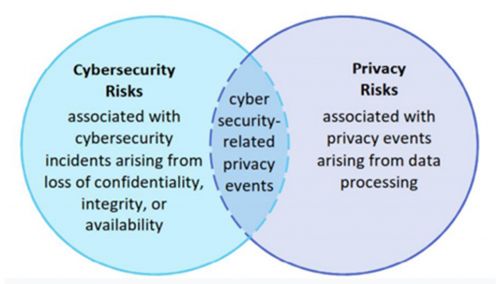

การบริหารความเสี่ยงด้านความมั่นคงปลอดภัยไซเบอร์และการบริหารความเสี่ยงในการคุ้มครองข้อมูลส่วนบุคคลมีความสัมพันธ์กัน ดังรูปที่ 1โดยองค์กรอาจมีการบริหารความเสี่ยงด้านความมั่นคงปลอดภัยไซเบอร์ครอบคลุมทั้งข้อมูลส่วนบุคคลและข้อมูลที่มีความสำคัญอื่นๆ ขององค์กรและในการบริหารความเสี่ยงในการคุ้มครองข้อมูลส่วนบุคคลองค์กรต้องมีการบริหารความเสี่ยงในเรื่องอื่นๆ นอกเหนือจากเรื่องความมั่นคงปลอดภัยไซเบอร์

รูปที่ 1 : ความสัมพันธ์ของความเสี่ยงด้านความมั่นคงปลอดภัยไซเบอร์และความเสี่ยงด้านการคุ้มครองข้อมูลส่วนบุคคล

นอกจากนี้การคำนึงถึงรายละเอียดในขั้นตอน Context Establishment ก่อนขั้นตอนการประเมินความเสี่ยง (Risk Assessment) อ้างอิง ISO/IEC 27005:2018 (ดังรูปที่ 2) มีการกำหนดเกณฑ์ 3 เกณฑ์ดังนี้

รูปที่ 2 : ISO/IEC 27005:2018 – context establishment phase

วัตถุประสงค์

· เพื่อให้ทราบความสำคัญและแนวคิดของ พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562 ที่เกี่ยวกับหน่วยงานในองค์กร เช่น หน่วยงานทรัพยากรบุคคล (HR) หน่วยงานจัดซื้อจัดจ้าง หน่วยงานการขายและการตลาด หน่วยงานวิเคราะห์และประมวลผลข้อมูล หน่วยงานเทคโนโลยีสารสนเทศ เป็นต้น

· เพื่อให้ผู้เข้าอบรมมีความรู้ ความเข้าใจในผลของ พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562 ต่อการบริหารจัดการงานของหน่วยงานในองค์กร และต่อการดำเนินงานขององค์กรในมุมของการบริหารความเสี่ยง

· นำความรู้ที่ได้รับไปประยุกต์ใช้ในการปรับปรุงงานและเอกสารต่างๆ ของหน่วยงานในองค์กร ให้สอดคล้องตาม พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562 ในมุมของการบริหารความเสี่ยง

หัวข้อการอบรม

Module 1:สรุปภาพรวมของกฎหมายคุ้มครองข้อมูลส่วนบุคคล

PART1 :พระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล พ.ศ.2562 : PDPA (กฎหมายคุ้มครองข้อมูลส่วนบุคคลPDPA)

-ความสำคัญ ที่มา และความรู้เบื้องต้นเกี่ยวกับกฎหมายคุ้มครองข้อมูลส่วนบุคคล และความสัมพันธ์กับการบริหารความเสี่ยงด้านความมั่นคงปลอดภัยสารสนเทศอ้างอิงจากมาตรฐานการบริหารจัดการความเสี่ยงด้านความมั่นคงปลอดภัยสารสนเทศ ISO/IEC 27005:2018

-โครงสร้างของกฎหมายคุ้มครองข้อมูลส่วนบุคคล

-การใช้และการตีความกฎหมายคุ้มครองข้อมูลส่วนบุคคล

-หลักกฎหมายคุ้มครองข้อมูลส่วนบุคคล

· ค่านิยามเฉพาะ เช่น ข้อมูลส่วนบุคคล ผู้ควบคุมข้อมูลส่วนบุคคล ผู้ประมวลผลข้อมูลส่วนบุคคล

· ฐานประมวลผลข้อมูลส่วนบุคคล ทั้ง 7 ประเภท

· การเก็บรวบรวมข้อมูลส่วนบุคคล : เจ้าของข้อมูลและแหล่งอื่น

· การขอและการถอนความยินยอม : ผู้บรรลุนิติภาวะและผู้เยาว์

· การใช้และเปิดเผยข้อมูลส่วนบุคคล : ในประเทศไทยและต่างประเทศ

· สิทธิของเจ้าของข้อมูลส่วนบุคคล ทั้ง 8 ประเภท

· หน้าที่ของผู้ควบคุมข้อมูลส่วนบุคคล : บันทึกกิจกรรมการประมวลผลข้อมูลส่วนบุคคล

· หน้าที่ของเจ้าหน้าที่คุ้มครองข้อมูลส่วนบุคคล

· สภาพบังคับ : ความรับผิดทางแพ่ง อาญา และปกครอง และบทกําหนดโทษ

PART2:แนวทางปฏิบัติขององค์กรสำหรับการคุ้มครองข้อมูลส่วนบุคคล

-ความเสี่ยงของข้อมูลส่วนบุคคล

-ผลกระทบต่อองค์กรและพนักงาน

- Three Lines of Defenseสำหรับการบริหารจัดการข้อมูลส่วนบุคคล

-ผู้ควบคุมข้อมูล - ผู้ประมวลผลข้อมูล (Data Controller - Data Processor)

-การเตรียมความพร้อมPDPAสำหรับองค์กร (PDPA Checklist)

-นโยบาย/ประกาศความเป็นส่วนตัว (Privacy Notice)

-หลักการขอความยินยอม (Consent)

-กระบวนการรองรับการใช้สิทธิของเจ้าของข้อมูล (Data Subject Right Request)

-การบันทึกกิจกรรมการประมวลผลข้อมูลส่วนบุคคล (Record of Processing)

-การโอนข้อมูลไปยังต่างประเทศ (Data Transfer Across Border)

-ระยะเวลาการเก็บข้อมูลส่วนบุคคล (Data Retention)

-การจัดทำข้อมูลนิรนาม (Data Anonymization)

-การประเมินผลกระทบด้านการคุ้มครองข้อมูลส่วนบุคคล (Data Protection Impact Assessment)

-การดำเนินการกรณีมีการละเมิดข้อมูลหรือข้อมูลรั่วไหล (Data Breach Response)

Module 2: กระบวนการขั้นตอนในการประเมินความเสี่ยงที่มีการพิจารณาเรื่องประโยชน์ของการประมวลผลข้อมูลส่วนบุคคล (Risk Assessment from a Purposes Perspective)

1. กำหนดประโยชน์ของการประมวลผลข้อมูลส่วนบุคคลให้ชัดเจน

2. กำหนดความเสี่ยงของการประมวลผลข้อมูลส่วนบุคคล

3. ประเมินระดับความเสี่ยงของการประมวลผลข้อมูลส่วนบุคคล

4. พิจารณาระดับความเสี่ยงที่ยอมรับได้ (Risk Appetite) โดยพิจารณาจากประโยชน์ที่เจ้าของข้อมูล (Data Subject) จะได้รับจากการประมวลผลข้อมูลเป็นหลักควบคู่กับความเสี่ยงที่อาจเกิดขึ้นจากการประมวลผลดังกล่าว พิจารณากำหนดความเสี่ยงที่ยอมรับได้ โดยไม่ให้เกิดผลกระทบร้ายแรงต่อองค์กร และในขณะเดียวกันไม่ให้เกิดผลกระทบต่อประโยชน์ของเจ้าของข้อมูลด้วยเช่นกัน การพิจารณาความเสี่ยงที่ยอมรับได้ ยกตัวอย่าง เช่น ความเสี่ยงด้านกลยุทธ์ (Strategic Risk) ความเสี่ยงด้านการดำเนินงาน (Operational Risk) ความเสี่ยงด้านการเงิน (Financial Risk) ความเสี่ยงด้านการปฏิบัติตามกฎระเบียบและกฎหมาย (Compliance Risk) และ ความเสี่ยงด้านชื่อเสียง (Reputation Risk)

5. จัดการลดความเสี่ยงและพิจารณาความเสี่ยงที่หลงเหลืออยู่ (Residual Risk) ให้อยู่ในระดับที่ไม่เกินระดับความเสี่ยงที่ยอมรับได้ โดยใช้หลัก การประสานผลประโยชน์ของเจ้าของข้อมูลและประโยชน์ขององค์กรในขณะที่องค์กรยังสามารถรักษาความมั่นคงปลอดภัยสารสนเทศและคุ้มครองข้อมูลส่วนบุคคลไม่ให้เกิดผลกระทบจากการรั่วไหลของข้อมูลส่วนบุคคลจนนำไปสู่การร้องเรียน ฟ้องร้องของเจ้าของข้อมูล ซึ่งจะทำให้เกิดผลกระทบด้านการเงินและชื่อเสียงตามมา

Module 3: Check List ประเด็นสำคัญ ในการประเมินความเสี่ยงและการจัดการให้สอดคล้องกับกฎหมาย

1. เอกสารสำหรับไว้อ้างอิงเกี่ยวกับพระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล

2. ผู้บริหาร และพนักงานในองค์กรมีความเข้าใจเกี่ยวกับกฎหมายฉบับนี้

(การสร้างความตระหนักรู้และฝึกอบรม / Capacity Building and Awareness Raising)

3. การจัดตั้งคณะทำงาน PDPA ภายในหน่วยงาน (PDPA Working Team)และการแต่งตั้งบุคคลที่เกี่ยวข้องกับกฎหมายฉบับนี้

4. รายละเอียดของนโยบายและแนวปฏิบัติของหน่วยงาน (Privacy Policy and Codes of Practice)ในเอกสารจะต้องระบุข้อมูลส่วนบุคคลที่สำคัญมีอะไรบ้าง และมีขอบเขตอย่างไร?

5. รายการของข้อมูลที่ทุกหน่วยงานต้องเกี่ยวข้อง จะต้องดำเนินการอย่างไร?

6. มีระบบเกี่ยวกับความปลอดภัยเกี่ยวกับข้อมูลส่วนบุคคลในการจัดเก็บข้อมูล

7. ประเด็นการขอความยินยอม

· การบอกวัตถุประสงค์การเก็บ การใช้เข้าใจอย่างชัดเจน

· การจัดทำแบบการขอความยินยอม (Consent form)

· กรณีพนักงานเก่า ลูกค้าเก่า และคู่ค้าเก่า จะต้องปฏิบัติอย่างไร

· กรณีพนักงานใหม่ลูกค้าใหม่และคู่ค้าใหม่จะต้องปฏิบัติอย่างไร

· ข้อมูลอ่อนไหว (Sensitive Data)

8. กิจกรรมใหม่แต่จะต้องใช้ข้อมูลเดิม จะต้องปฏิบัติอย่างไร?

9. ข้อมูลที่จัดเก็บไว้หากมีเพิ่มเติมแก้ไขจะต้องมีขั้นตอนการดำเนินการอย่างไร?

10.การส่งข้อมูลส่วนบุคคล ไปยังหน่วยงาน จะต้องมีสัญญาอะไรบ้างที่เกี่ยวข้อง

11.การจัดทำข้อตกลงการประมวลผลในกรณีที่มีการจ้างผู้ประมวลผลข้อมูลส่วนบุคคล(Data Processing Agreement)

12.กรณีเจ้าของข้อมูลส่วนบุคคลเป็นชาวต่างชาติจะได้รับความคุ้มครองจากกฎหมายฉบับนี้หรือไม่

13.กรณีลูกค้า คู่ค้า Auditor มาตรวจเกี่ยวกับระบบการคุ้มครองข้อมูลส่วนบุคคลจะต้องปฏิบัติอย่างไร?

14.การกำหนดอายุการเก็บข้อมูลส่วนบุคคล จะใช้หลักเกณฑ์ใด

15.การละเมิดข้อมูลส่วนบุคคลที่มีผลกระทบต่อสังคม จะต้องทำอย่างไร ฯลฯ

Module 4 :Workshop การสรุปผลประเมินและคำแนะนำในการจัดการ / ถาม-ตอบปัญหาและอภิปราย

ประโยชน์ที่จะได้รับของผู้เข้าอบรม

· เพื่อสร้างความเข้าใจเกี่ยวกับ นิยาม ความหมาย หลักการและสาระสำคัญของพระราชบัญญัติคุ้มครองข้อมูลส่วนบุคคล พ.ศ.2562

· เพื่อสร้างความเข้าใจในกระบวนการเตรียมความพร้อมขององค์กร เพื่อให้สอดคล้องกับเงื่อนไขตามกฎหมายเพื่อการลดความเสี่ยงที่อาจเกิดขึ้น เช่น การจัดทำนโยบายการคุ้มครองข้อมูลส่วนบุคคล การเก็บ ใช้ เปิดเผยข้อมูลส่วนบุคคล กระบวนการเพื่อรองรับการใช้สิทธิของเจ้าของข้อมูล รวมถึงแนวทางปฏิบัติขององค์กรสำหรับการคุ้มครองข้อมูลส่วนบุคคล

· เพื่อสามารถประเมินความเสี่ยง และบริหารความเสี่ยงเบื้องต้นเกี่ยวกับข้อมูลส่วนบุคคล

รูปแบบการอบรม

· บรรยายให้ความรู้ความเข้าใจเชิงลึก ตัวอย่าง / กรณีศึกษา

· ถาม-ตอบ / อภิปราย ให้นำไปประยุกต์สู่การทำงานจริง

· ให้คำปรึกษาในระหว่างการอบรม

วิทยากร ผู้ช่วยศาสตราจารย์ ดร.กฤษณะ บุหลัน

· ผู้อำนวยการศูนย์พัฒนาธุรกิจเชิงนวัตกรรมสู่นานาชาติ คณะบริหารธุรกิจและเศรษฐศาสตร์ มหาวิทยาลัยอัสสัมชัญ

· นายกสมาคมนวัตกรรมเพื่อการพัฒนา

· ที่ปรึกษาด้านการวางระบบบริหารความเสี่ยงให้กับบริษัทมหาชน อาทิ บริษัท ทีเคเอส เทคโนโลยีจำกัด มหาชน / บริษัท ทีบีเอสพี จำกัด มหาชน และอื่นๆ

· ที่ปรึกษาและวิทยากรการบริหารความเสี่ยงในมิติของ พรบ.ข้อมูลส่วนบุคคลฯ

กำหนดการ วันพฤหัสบดีที่ 8 มิถุนายน 2566 เวลา 09.00-16.00 น.

สถานที่ โรงแรม Rembrandt Hotel & Suites, Bangkok

|

ราคา/ท่าน

|

Vat 7%

|

ราคารวม Vat

|

หัก ณ

ที่จ่าย 3%

|

ราคาหลังหัก

ณ ที่จ่าย

|

|

ราคาปกติ

|

4,000

|

280

|

4,280

|

120

|

4,160

|

|

สมาชิก,โอนก่อน 1 สัปดาห์

|

3,700

|

259

|

3,959

|

111

|

3,848

|

|

3 ท่านขึ้นไป

|

3,400

|

238

|

3,638

|

102

|

3,536

|

|

5 ท่านขึ้นไป

|

3,000

|

210

|

3,210

|

90

|

3,120

|

หมายเหตุ – ค่าลงทะเบียน รวมค่าเอกสาร, อาหาร เครื่องดื่ม น้ำชา กาแฟ

– ค่าใช้จ่ายในการฝึกอบรมสัมมนาสามารถหักลดหย่อนภาษีได้ 200%

กรุณาดาวน์โหลดหลักสูตรและใบลงทะเบียนที่นี่ หรือกรอกข้อมูลในแบบฟอร์มด้านล่างเพื่อลงทะเบียน